福建省漳州市“五地八校”高职联考模拟信息技术试卷

下列关于信息的说法,正确的是( )

| A.信息为人们提供了物质享受 |

| B.信息是人类不可或缺的资源 |

| C.信息的形态不能转化 |

| D.过时的信息不是信息 |

生物课上教师把蚕豆放在显微镜下让学生观察细胞成份,针对此事例,以下属于信息范畴的是( )

| A.蚕豆 | B.显微镜 | C.细胞 | D.细胞成分 |

通常,我们需要通过报纸、电视等媒体获取信息,这主要体现了信息的( )特征?

| A.时效性 | B.可度量性 | C.依附性 | D.真伪性 |

下列关于信息技术的描述,正确的是( )

| A.信息技术扩展和延伸了人的信息功能 |

| B.信息技术已经完全替代了人们的劳动 |

| C.信息技术主要指多媒体技术应用领域 |

| D.信息技术主要指网络技术的应用领域 |

训练军犬时,经常变换多种药品测试它鼻子的灵敏度,事例中军犬接收信息的主要方式是( )

| A.鼻子 | B.触觉 | C.嗅觉 | D.听觉 |

电影《2012》中海啸和地震的场景触目惊心,但并不是真实的,它是采用计算机的3D技术制作出来。这主要用到计算机技术中的( )

| A.机器人技术 | B.科幻技术 |

| C.传感技术 | D.虚拟现实技术 |

“才高八斗,学富五车”是形容一个人的知识非常多,家中的书多得以至于搬家时要用车来拉(因为当时的书是笨重的竹简),从而使得知识的积累和传播极为不便。从信息技术革命的发展历程来看,这应该是属于第( )次信息技术革命的事。

| A.一 | B.二 | C.三 | D.四 |

某中学的同学们要进行“农作物栽培实验”,需要了解相关的栽培知识。以下适用的采集信息的途径有( )

①请教农业技术专家 ②阅读相关专刊 ③收看广告④通过因特网检索相关信息

| A.②③④ | B.①③④ | C.①②④ | D.①②③ |

小李同学给她的朋友发了一封电子邮件,这是( )过程。

| A.信息的发布 | B.信息的加工 |

| C.信息的存储 | D.信息的收集 |

要采集学校运动会盛况,下列适合的信息采集工具是( )

①摄像机 ②数码相机 ③录音笔 ④MP4播放器

| A.①②④ | B.②③④ | C.①③④ | D.①②③ |

下列选项中属于正确的电子邮件地址格式的是( )

| A.fjgzzk.sina.com.cn | B.fjgzzk@sina.com |

| C.fjgzzk#163.com | D.sina.com@fjgzzk |

用IE浏览器浏览因特网信息时,默认的协议是( )

| A.Ftp | B.http | C.news | D.mailto |

下列属于操作系统软件的是( )

| A.Winzip | B.Winpop | C.Windows | D.WinPcap |

下列关于计算机文件特征的描述,不正确的是( )

| A.不同软件生成的文件格式不同 |

| B.计算机以文件方式来存储数据 |

| C.计算机中的文件容量不尽相同 |

| D.计算机文件统一采用EXE格式 |

下列属于计算机输入设备的是( )

①键盘 ②手写板 ③绘图仪 ④扫描仪

| A.①②③ | B.①③④ | C.①②④ | D.②③④ |

数字化是信息技术发展的一个重要主题,它已经越来越深入地影响人们的日常生活。下列不属于数字化在我们生活中的应用的是( )

| A.网上办公 | B.数字电视 | C.收发电报 | D.可视电话 |

下列属于截屏操作的是( )

| A.用数码相机拍摄屏幕 |

| B.使用“PrintScree”键 |

| C.使用扫描仪扫描屏幕 |

| D.使用打印机打印屏幕内容 |

在 google 的搜索栏中输入“福建 高职”,然后点击搜索按钮,这种信息资源检索的方式属于( )

| A.目录索引搜索 | B.专业垂直搜索 | C.元搜索 | D.全文搜索 |

在WORD编辑状态下,要删除插入点后的字符可以使用( )

| A.Caps lock | B.Backspace | C.Delete | D.Shift |

下列关于存储容量单位的换算,正确的一项是( )

| A.1TB=1024MB | B.1KB=1024MB |

| C.1MB=1024B | D.1GB=1024MB |

使用“采集频率为25KHz,量化位数为16,立体声道”指标采集2秒时长的声音容量大约为( )

| A.300KB | B.200MB | C.200KB | D.100KB |

多媒体集成软件的主要特点有( )

①数字化 ②交互性 ③集成性 ④广泛性

| A.①②④ | B.②③④ | C.①③④ | D.①②③ |

下列断电后会丢失信息的存储设备是( )

| A.磁盘存储器 | B.只读存储器 |

| C.光盘存储器 | D.随机存储器 |

以下哪个选项是a大于b且大于c正确的VB表达式( )

| A.a>b>c | B.a>b and a>c |

| C.a>b or a>c | D.a>b and a<c |

小明经常上网学习,当他要在因特网上下载名为 study.rar 的文件时,他可使用的下载工具软件是( )

| A.flash | B.flashget | C.baidu | D.winrar |

以下计算机语言中在计算机中运行速度最快的是( )

| A.101100110000 | B.if a>b then s=a |

| C.MOV S1,100 | D.Text1.text="正确" |

下列选项中,适合用计算机编程来解决的是( )

| A.统计学生半期考分数 |

| B.截取视频 |

| C.求两个数的最大公约数 |

| D.制作电子小报 |

下列关于动画和视频的叙述,不正确的是( )

| A.视频可以再现真实的场景 |

| B.动画可以动态模拟现实环境 |

| C.视频制作方法相对简单 |

| D.Flash动画文件格式avi |

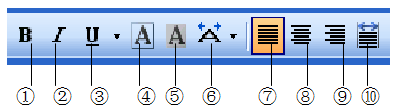

将文稿标题设置为“加粗”、“居中”格式,可使用下图中所示的按钮有( )

| A.①⑦ | B.⑤⑩ | C.①⑧ | D.③⑦ |

下列关于字体字号的描述,正确的是( )

| A.一 号字小于三号字 | B.宋体是中文字体 |

| C.楷体是英文字体 | D.12磅字比10磅字小 |

下列不属于WORD“页面设置”功能的是( )

| A.设置“页边距” | B.设置“纸张大小” |

| C.设置“图片格式” | D.设置“纸张方向” |

要把插入点光标快速移到word文档的开头,应按组合键( )。

| A.ctrl+pageup | B.ctrl+↑ | C.ctrl+home | D.ctrl+end |

高强同学在完成一篇关于齐鲁文化的研究性学习报告时,需要插入一幅图片(存储路径为E:\历史人物.bmp)。在WORD编辑状态下,采用菜单操作,下列步骤正确的是( )

| A.“编辑”→“查找” →输入“E:\历史人物.bmp”→“查找” |

| B.“文件” →“打开” →选中“E:\历史人物.bmp”→“打开” |

| C.“插入” →“文件” →选中“E:\历史人物.bmp”→“插入” |

| D.“插入” →“图片”→“来自文件”→选中“E:\历史人物.bmp”→“插入” |

在WORD2000中,下面哪种方式不能实现对“复制”或“剪切”的操作对象进行“粘贴”?( )

| A.常用工具栏中的“粘贴”按钮 |

| B.编辑菜单中的“粘贴”命令 |

| C.按键盘上的CTRL+C键 |

| D.右键单击弹出的快捷菜单的“粘贴”命令 |

在Excel工作中,选择(A1:C2)数据区域,其中包含的单元格数量是( )

| A.2 | B.3 | C.6 | D.7 |

在Excel工作表中,设A1、B1、C1、D1单元格的值分别为2、3、7、3,则=SUM(A1:C1)/D1返回值是( )

| A.3 | B.4 | C.15 | D.18 |

在Excel 2000中,已知某单元格的格式为000.00,值为23.785,则显示的内容为( )

| A.23.78 | B.23.79 | C.23.785 | D.023.79 |

下列不属于应用了人工智能技术中的模式识别技术的是( )

| A.语音输入 | B.手写输入 | C.文字识别 | D.自动门 |

使用金山快译翻译文章,应用了人工智能技术的( )

| A.自然语言理解 | B.文字识别 | C.模式识别 | D.虚拟化仿真 |

下列关于点阵图的描述不正确的是( )

| A.点阵图任意放大会失真 |

| B.点阵图可用Flash软件编辑 |

| C.点阵图可用Windows XP自带画图软件编辑 |

| D.点阵图可用以像素为单位 |

下列属于程序设计语言的是( )

| A.Access | B.Excel | C.Visual Basic | D.PowerPoint |

使用数据库的优势有( )

①检索统计准确 ②不用人工操作 ③数据共享性能好 ④数据维护简单

| A.①②③ | B.②③④ | C.①②④ | D.①③④ |

在制作多媒体作品的过程中,“确定作品的内容”是属于制作过程中的( )

| A.需求分析 | B.规划与设计 | C.素材采集与加工 | D.作品集成 |

下列因特网信息交流方式中,属于实时交流的是( )

| A.博客 |

| B.网络视频会议 |

| C.网络调查 |

| D.论坛公告板 |

存储一幅未经压缩800*600像素的256色彩色位图图像,需要的字节数是( )

| A.800*600*1/8 | B.800*600*256/8 |

| C.800*600*4/8 | D.800*600*8/8 |

下列关于数据库的叙述,不正确的是( )

| A.一个数据库可以由多张数据表组成 |

| B.一个数据库只能对应一张数据表 |

| C.可以通过数据库管理系统建立数据表 |

| D.数据表任意交换行、列的顺序不影响整个的内容 |

计算机病毒可以在计算机系统中存在很长时间而不被发现,这主要体现的病毒特征是( )

| A.隐蔽性 | B.传染性 | C.表现性 | D.可触发性 |

随意转载他人文章的行为属于( )

| A.传播信息行为 | B.违反病毒防治管理办法 |

| C.共享信息行为 | D.侵犯他人的知识产权 |

下列最安全的密码是( )

| A.19910203 | B.Xv199102 | C.X199102 | D.Abcd |

对于《全国青少年网络文明公约》中的"要维护网络安全,不破坏网络秩序"的理解,不正确的是( )

| A.维护网络安全是每个网民应尽的义务 |

| B.在网上发布虚假信息是破坏网络秩序的行为 |

| C.网络安全是计算机技术人员的事,不关学生的事 |

| D.破坏网络秩序的行为是不道德的行为,如果后果严重还可能违法 |

下列正确的信息安全防范措施是( )

①安装防雷系统 ②为重要信息加密 ③安装防盗系统 ④随意删除信息

| A.①②③ | B.②③④ | C.①③④ | D.①②④ |

阅读以下三句话,分析他们主要代表信息的哪些特征?

(1)、“一千个读者,一千个哈姆雷特。”( )

(2)、“现在,人们使用移动通信工具随时随处打电话。”( )

(3)、“明修栈道,暗渡陈仓。” ( )

观察下图,回答以下问题。

(1)图中窗口所示的视图方式是( )

(2)窗口中的版式名称是( )

(3)窗口中有几张幻灯片( )

信息技术的广泛的应用促进了人们的工作效率和生活质量的提高,人们的工作方式、生活方式和学习方式也正在发生转变。请列举出信息技术在日常学习生活中的应用实例?(至少3个)

在文件夹中有以下文件,根据文件类型回答问题。

照片集.rar 柯南.swf 动画.wav 小说.exe

超体.avi 我的照片.doc 记事本.jpg 微信.xls

(1) 文字类文件有 __________ 应该用_________软件编辑

(2) 图像类文件有__________ 可以用_________工具获取

(3) 音频类文件有___________ 应该用_________软件编辑

(4) 动画类文件有 _________ 应该用_________软件编辑

(5) 视频类文件有___________

(6) 压缩文件有 ___________

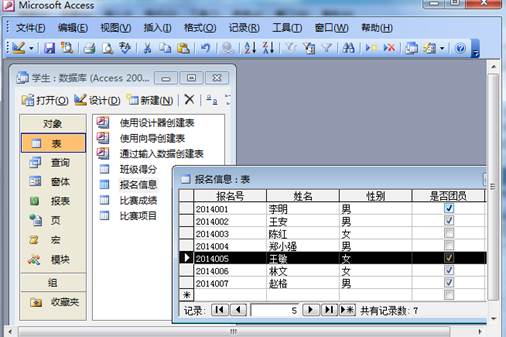

学校运动会需要建立一个数据库文件。请回答以下问题:

(1)该数据库全称是?

(2)该数据库有几张数据表?

(3)当前打开的数据表名称是?

(4) 这个数据表中,共有几条记录,当前记录号是多少?

(5) 哪个字段适合设置主键?

(6)“是否团员”该字段应设置为哪类数据类型?

下表为历年宁波市市区居民与农村居民收入状况。

|

||||||||||

| 1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

10 |

11 |

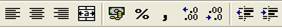

(1) 表格中A1:E1是合并居中的,上图中能实现合并居中功能的按钮是第_______个。(填写序号)

(2)要计算“平均收入”,应该选择单元格______为活动单元格,然后输入公式_____________,最后使用快速填充柄快速填充其余的单元格。

(3)已知“收入比=市区人均收入÷农村人均收入×100%”,那么应该在E3单元格中输入公式________________,

(4)为了直观地反映出宁波人民收入逐年提高的情况,以预测未来几年收入的的增减趋势,应该选择的图表类型是___________

(5)要制作下图的图表,选择的数据区域应该是: 和 ,进行此操作时必须按住键盘上的 键。

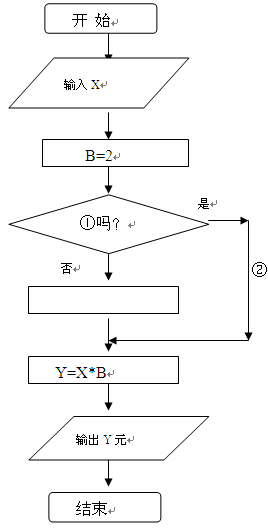

新华文具店里卖圆珠笔,每支圆珠笔2元钱,若数量超过10根(不含10根),则可打8.5折。设计一个算法求解输入购买数量X,输出该花多少元钱。

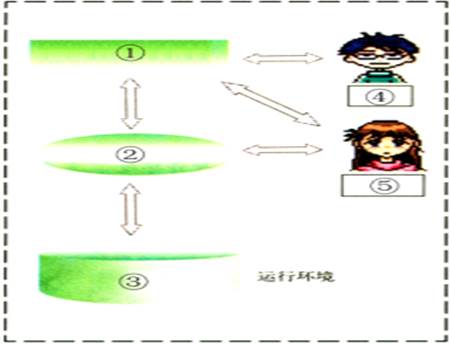

根据下边的算法描述,如图所示,回答以下问题:

(1)该算法的描述方式是

(2)该算法的结构是

(3)①处应该填入的VB表达式是

(4)②处应该填入的VB表达式是

(5)如果输入30则输出

(3小题,共13分)

如今互联网已成了这个时代的宠儿,互联网改变了人类的生活模式,特别是电子商务的各种网上交易平台的广泛应用,人们在享受到网购生活便利的同时,网络安全问题也日渐突出,形势日益严峻。一些不法分子乘机利用网络信息安全等各种隐患进行诈骗,其伎俩层出不穷,防不胜防。请看以下两个案例:

【案例1】 杨同学的家长接到一个自称是教育局工作人员的电话,对方说:您的孩子有一笔“义务教育阶段退费”可以领取, 请将你的银行卡号及密码发送到手机138xxxxxx88,以便将钱汇入您的账户。

【案例2】 朱女士是网购达人,前不久她在淘宝网店里看上了一件500元的毛衣,拍下后卖家说要送她红包,但需要用手机先扫一下卖家发过来的二维码。没想到的是,朱女士这一扫,衣服不仅没买到,自己支付宝账户竟然少了2000元。朱女士顿时慌了神,支付宝账户不仅有密码,还有短信验证码保护,仅仅扫了一下二维码,钱怎么就能够轻易被盗了呢?

根据以上描述并结合有关信息的鉴别,评价和信息安全的理论,回答以下问题:

(1)案例1所提到的信息真假难辨,请你根据信息的鉴别、评价进行分析判断,写出判断依据,并谈谈在本案例中应该采取什么措施能避免受骗。

(2)请简要分析朱女士支付宝里的钱是怎么被盗的?

(3)结合以上2个案例谈谈为了防范此类事件发生,应该养成哪些信息安全的行为习惯。

粤公网安备 44130202000953号

粤公网安备 44130202000953号